نقش امنیت سایبری در اتوماسیون صنعتی

سایه | ساینا حشمتی

نقش امنیت سایبری در اتوماسیون صنعتی

امنیت سایبری در اتوماسیون صنعتی به یک موضوع مهم و جذاب در اتوماسیون فرآیند قلمداد می شود. نوآوری مستمر و فناوری های جدید فرآیندهای تولیدی را به خود اختصاص می دهد. بصورتی که از عصر صنعتی سرچشمه می گیرد و با رشد شبکه در اتوماسیون فرآیند، آن ها را مستقیماً وارد عصر اطلاعات می کند. دامنه وسیع تری از تهدیدات سایبری از منابع مختلف وجود دارد. همانطور که به نظر می رسید بهره وری در حال افزایش است. اینترنت به افزایش بهره وری در سطوح غیرقابل تصوری کمک کرد و این می تواند تأثیر زیادی بر سیستم های مدیریت و کنترل بگذارد. اتوماسیون صنعتی به دنیای امروزی مبتنی بر دیتا و مرتبط با اینترنت سرازیر شد. بدون اینکه پای خود را از روی شتابدهنده بردارد، امنیت رایانهای را پشت سر گذاشت.

با افزایش استفاده از دستگاه ها و سیستم های متصل در این محیط ها، امنیت سایبری اتوماسیون صنعتی یک نگرانی رو به رشد است. سیستمهای کنترل صنعتی، مانند سیستمهایی که در تولید، انرژی و حملونقل استفاده میشوند. اغلب برای عملکرد یک مرکز و ایمنی کارکنان آن حیاتی هستند. به این ترتیب، آن ها یک هدف اصلی برای حملات سایبری هستند. در سالهای اخیر، چندین حمله سایبری صنعتی در سطح بالا شاهد بودیم که عملیات را مختل و خسارات قابل توجهی به دنبال داشت.

چند نمونه از حملات سایبری:

- در سال 2017، حمله NotPetya، که تأسیسات صنعتی اوکراین را هدف قرار داد، خسارات گستردهای به بار آورد و تصور میشود میلیاردها دلار هزینه داشته باشد.

- حمله 2019 تریتون، که یک مرکز پتروشیمی در عربستان سعودی را هدف قرار داد، سیستم های ایمنی این تاسیسات را هدف قرار داد و اگر به موقع دستگیر نمی شد، می توانست فاجعه بار باشد.

این حملات اهمیت امنیت سایبری اتوماسیون صنعتی را برای محافظت در برابر اختلالات و خطرات احتمالی برجسته می کند.

تقریباً هر ماه، هر روز، هر ساعت و هر دقیقه، محققان امنیت جهانی صدها و هزاران کرم و ویروس جدید را کشف میکنند که به سیستمهای کامپیوتری جهان حمله میکنند. بیایید بینش های مختلف امنیت سایبری در اتوماسیون صنعتی را بدانیم.

بینش های اصلی امنیت سایبری در اتوماسیون صنعتی:

- اهمیت امنیت سایبری

- انواع مختلف امنیت سایبری

- امنیت سایبری در اتوماسیون صنعتی

- امنیت سایبری برای سیستم های کنترل صنعتی

اهمیت امنیت سایبری

دلایل زیادی وجود حملات دیجیتال، از اهداف لذت بخش تا پول و برداشت فردی می تواند باشد. در هر صورت، تأثیری که این حملات میگذارند میتواند نابود کننده باشد و آسیبهای عظیمی را هم از نظر مالی و هم هویتی وارد کند. با توجه به این دلایل، تمرکز حول امنیت IT و OT در حال حاضر بیشتر است. زیرا ممکن است، اکثر آن ها هم از نظر پایه و هم از نظر امنیتی آماده نباشند. بسیاری از چارچوب های موجود در معرض این حملات هستند مگر اینکه پیشرفت هایی برای ایمن سازی این دوره جدید، ادغام IT/OT صورت گیرد. ترکیب با OT سازمان ها را قادر می سازد تا در آینده پیشرفت کنند. همچنین آن ها را قادر می سازد با راه اندازی، اقدامات ایمن را امکان پذیر نمایند.

انواع مختلف امنیت سایبری و راهبردهای مبارزه با خطرات

تهدید سایبری، بدافزار و راهبرد غلبه بر آن

بدافزار مدت زیادی است که وجود دارد و تا به امروز همچنان رایانه های شخصی را آزار می دهد. در نتیجه ضد بدافزار توصیه می شود. برنامه های ضد بدافزار هم می توانند بدافزار نصبی روی کامپیوتر را پیدا و حذف کنند و هم از نصب بدافزار در وهله اول جلوگیری کنند.

حملات DoS (Denial of Service) و استراتژی برای غلبه بر آن

یکی از کم تقاضاترین انواع حملات پیشرفته، حملات DoS، سرورهای یک هدف را خاموش می کند و دسترسی به مناطق محلی یا استفاده از سازمان های آنلاین آن ها را دشوار می کند. ساده ترین استراتژی برای شکست حملات DoS داشتن ظرفیت پهنای باند اضافی است. اگر می ترسید و فکر می کنید که کسب و کار شما ممکن است تحت هدف حملات DoS قرار گیرد، فقط داشتن فضای کافی در سرور برای مقابله با فعالیت ترافیک گسترده می تواند این حملات را بی ثبات کند. به همین ترتیب، دولت های خارجی نیز وجود دارند که می توانند سازمان شما را قادر سازند تا در میان حمله DoS، مبتنی بر وب همچنان باقی بماند.

فیشینگ و روشهای حملات آن

در یک حمله فیشینگ، یک مجرم دیجیتالی تلاش میکند تا با فریب دادن شما به ارائه دادهها به آن ها، دادههای فردی را از شما بیرون می کشند. متخصصان کلاهبرداری جسورتر ممکن است تلاش کنند تا شماره پس انداز مدیریتی یا داده های دفتر کل را بدست آورند. یک ترفند فیشینگ فعلی استفاده از Google Docs برای به دام انداختن مشتریان زمان ورود به سیستم Google استفاده می کند.

سادهترین روش برای مبارزه با فیشینگ این است که اطمینان حاصل شود که افراد بدانند حملات تا چه حد عادی و مضر هستند. همچنین به آنها یادآوری کنید که هنگام بررسی ایمیل ها مراقب باشند و هر ایمیلی را که مشکوک می بینند را گزارش دهند. علاوه بر این، از آن ها بخواهید از احراز هویت دو مرحله ای برای حساب های ایمیل خود استفاده کنند. این می تواند اسپم را از دسترسی به حساب های معامله ای باز دارد.

امنیت سایبری در اتوماسیون و کنترل صنعتی

امنیت سایبری اصطلاحی است که برای توصیف راهحلی استفاده میشود که برای اطمینان از سیستمهای اتوماسیون و کنترل صنعتی (IACS) در برابر تهدیدات امنیتی از طریق موقعیتهای منتظره و غیرمنتظره، فعالیتها یا از طریق در نظر گرفتن تهاجم استفاده میشود. این خطرات میتواند از وب، سیستمهای شرکتی، تعمیرات اساسی برنامهنویسی، دسترسی غیرمجاز و … با امکان ایجاد رویدادهایی با پیامدهای رفاهی، امنیتی یا زیستمحیطی قابل توجه آغاز شود.

دارندگان تعهد ممکن است چارچوب هایی را برای کنترل و ظرفیت های امنیتی به کار بگیرند که با این حال در برابر خطرات می تواند ناتوان باشند.

این موارد معمولاً عبارتند از:

- چارچوب های کنترلی که شامل: سیستم های کنترل توزیع شده (DCS)، حل کننده های منطقی قابل برنامه ریزی (PLC)، چارچوب های کنترل نظارتی و جمع آوری دیتا ها (SCADA) و همچنین سایر چارچوب های قابل برنامه ریزی هستند.

- سیستمهای ابزار ایمنی (SIS)، که ممکن است از چارچوبهای منطقی اولیه به چارچوبهای مرتبسازی PLC امنیتی قابل برنامهریزی پیچیده تبدیل شوند.

- چارچوبهای اطلاعات، به عنوان مثال، متخصص تاریخچه اطلاعات، رابطهای برنامهنویسی، و سرورهای اطلاعات، چارچوبی را سازماندهی میکنند تا به موارد فوق دسترسی داشته باشند.

- شبکه به چارچوب های خارج از IACS (که اغلب به عنوان LAN شرکتی و غیره معرفی می شود.)

- شرایط ماشین مجازی

- تابلو برق قابل برنامه ریزی، درایوها، سنسورها و محرک ها.

گروه هدف مورد نظر جهت عبارتند از: بخش مواد منفجره شیمیایی و مخاطرات میکروبیولوژیکی (CEMHD) و بخش انرژی، بازرسان متخصص کنترل و ابزار دقیق (ECandI)

مشاهده و تشخیص تهدید سیستم کنترل صنعتی بلادرنگ (ICS) که فرآیندهای IT/OT موجود و زیرساختهای امنیت سایبری را تحسین میکند. میتواند تا حد زیادی انعطافپذیری سایبری را بهبود بخشد.

سه عنصر مهم چالشهای امنیت سایبری در اتوماسیون صنعتی

1. دریافت دید در محیط های پیچیده OT

محیط معمولی ICS از سیستمهای ناهمگن متشکل از فناوریهای شبکهای مختلف، مانند اترنت TCP/IP، سلولی، LAN، کنترل سریال و ورودی/خروجی از راه دور/هوشمند ساخته می شود. سیستمهای اتوماسیون صنعتی امروزی همچنین از دستگاههای IoT مدیریت نشده برای بهبود کارایی، انجام تعمیرات پیشبینی و صرفهجویی در هزینه استفاده میکنند. این دستگاههای OT و IoT – و ارتباطات بین آن ها – نمیتوانند از طریق شبکه سنتی فناوری اطلاعات و ابزارهای امنیت سایبری شناسایی و نظارت شوند.

برای رفع این مشکل، راهحلهای پیشرو امنیت سایبری ICS امروزی، دید IT را در محیطهای OT گسترش میدهند. این راهحلها عموماً به صورت غیر نفوذی مستقر میشوند و دید و شناسایی را در تمام گوشههای شبکههای پیچیده OT ارائه میکنند.

2. استفاده از یک رویکرد ترکیبی برای شناسایی تهدید ICS

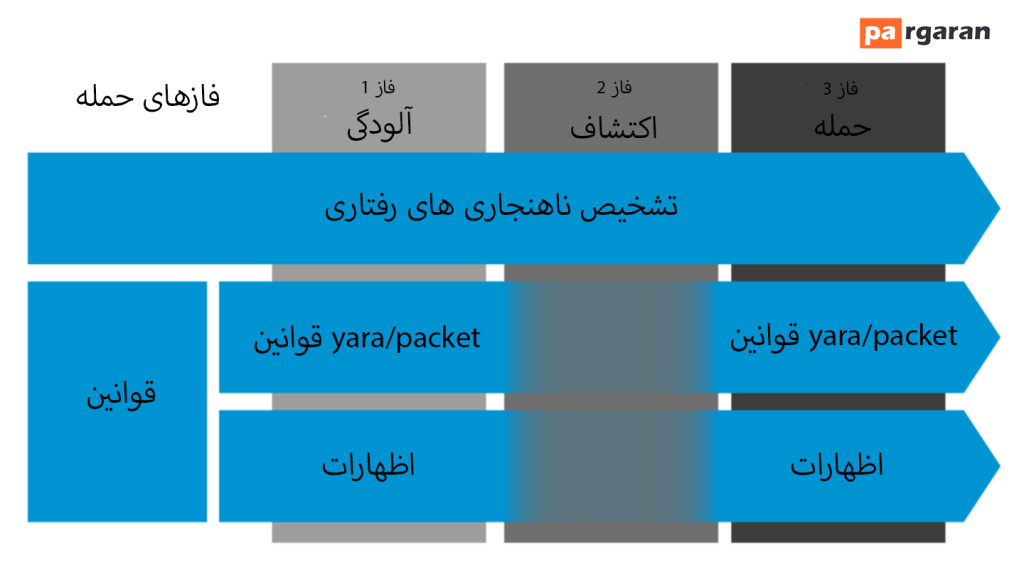

با شکلهای جدید بدافزارهایی که به طور مداوم در حال ظهور هستند. اپراتورهای صنعتی باید یک رویکرد چند وجهی برای تشخیص تهدید در نظر بگیرند. رویکردی که توجه کند، پاسخگو و فعال باشد. تشخیص تهدید ترکیبی از تشخیص ناهنجاری مبتنی بر رفتار و تشخیص مبتنی بر قوانین برای شناسایی بدافزار در تمام مراحل حمله استفاده میکند. ترکیب هر دو روش برای تشخیص به موقع حمله حیاتی است. در ادامه هر دو روش را به تفصیل بررسی خواهیم کرد

تشخیص ناهنجاری مبتنی بر رفتار

توانایی یادگیری و نظارت بر رفتار تمام ترافیک در یک شبکه کنترل صنعتی به شما امکان می دهد تا تهدیدات سایبری احتمالی را شناسایی کنید. بطوری که معمولاً با استفاده از رویکردهای امنیتی سایبری مرسوم مورد توجه قرار نمی گیرند. تجزیه و تحلیل زمینه ای مفید بر اساس همبستگی بسیاری از ناهنجاری ها در یک شبکه چند لایه توزیعی جغرافیایی، تشخیص ناهنجاری مبتنی بر رفتار را از امنیت سایبری معمولی جدا می کند. اغلب، یک علت اصلی مشترک را می توان به هزاران حادثه سایبری نسبت داد. بنابراین شناسایی مقصر اصلی برای دستیابی به تجزیه و تحلیل سریع پزشکی قانونی و اصلاح بسیار مهم است.

تجزیه و تحلیل مبتنی بر قوانین

جستجوی پیشگیرانه تهدید که توسط تجزیه و تحلیل مبتنی بر قوانین هدایت می شود. به شما امکان می دهد از بازرسی بسته های عمیق استفاده کنید تا به کشف حملات سایبری بدافزار در شبکه خود کمک کنید. همچنین قبل از مراحل آلودگی اولیه، پاسخی را آغاز کنید. این یک جزء کلیدی از رویکرد تشخیص تهدید ترکیبی Nozomi Networks است که از قوانین خارجی (مانند قوانین Yara و قوانین بسته) و قوانین اختصاصی ذاتی جعبه ابزار تجزیه و تحلیل منحصر به فرد و قابل تنظیم Guardian استفاده می کند. هر دو شکل تحلیل مبتنی بر قوانین برای شناسایی تهدیدات بدافزار موثر هستند.

تشخیص تهدید ترکیبی از تشخیص ناهنجاری مبتنی بر رفتار و تشخیص مبتنی بر قوانین برای شناسایی بدافزار در تمام مراحل حمله استفاده میکند.

راه حل ما با استفاده از یک موتور تحلیلی غنی و تکنیکهای هوش مصنوعی (AI)، ناهنجاریهای فرآیند و ارتباطات را شناسایی میکند، از جمله همبستگی با خواندن دادههای فرآیند و آگاهی از وضعیت بحرانی. نمونه هایی از ناهنجاری های شناسایی شده شامل دستگاه های اصلاحی یا اضافه شده در شبکه، ارتباطات نامنظم و واریانس های پهنای باند و تأخیر است. با استفاده از همبستگی زمینهای ما، کاربران میتوانند به سرعت ناهنجاریها را بر اساس دستهبندی تهدید، سطح خطر و مکان در شبکه سازماندهی، جمعآوری و ارزیابی کنند.

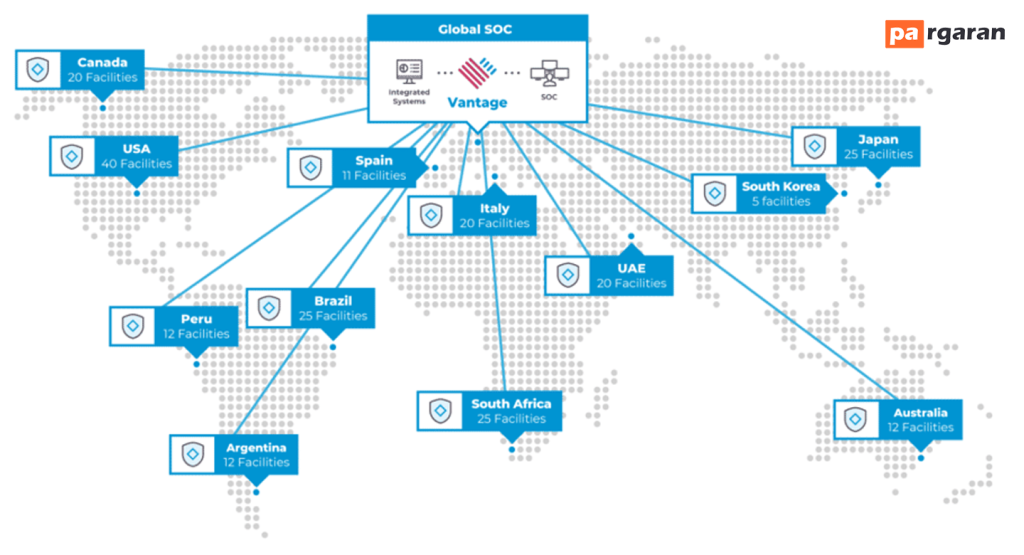

3. ادغام امنیت سایبری IT، IoT و OT

یکی دیگر از عوامل موفقیت این است که یک راه حل امنیت سایبری ICS تا چه اندازه می تواند نیازهای یک سازمان صنعتی بزرگ و پراکنده را برآورده کند، که شبکه های آن شامل سطوح مختلف نظارتی و کنترل عملیاتی است. برای حداکثر اثربخشی، راه حل باید به طور یکپارچه با زیرساخت های امنیتی IT و ICS موجود، مانند فایروال ها، SIEM و سیستم های احراز هویت کاربر یکپارچه شود.

معماری راه حل Nozomi Networks انعطاف پذیر و مقیاس پذیر است

باز بودن API (رابط برنامهنویسی برنامه)، قابلیتهای پشتیبانی پروتکل و ماژولار بودن محصول، قابلیتهای کلیدی یکپارچهسازی و مقیاسپذیری راهحلهای امنیت سایبری مؤثر ICS را تعریف میکنند.

در اینجا چیزی است که باید در نظر بگیرید:

یک API باز تعیین می کند که چگونه یک راه حل به راحتی و به طور موثر با برنامه های کاربردی موجود ادغام می شود و با جهت آینده معماری کلی سازمانی سازگار می شود. به عنوان مثال، توانایی API برای پشتیبانی از جریانهای دوطرفه ایمن دیتاها باید آزمایش شود تا اطمینان حاصل شود که راهحل امنیت سایبری انتخابی ICS از اشتراکگذاری و دریافت دیتا ها از سایر برنامهها پشتیبانی میکند.

یک کیت توسعه نرمافزار پروتکل (SDK) از تجزیه و تحلیل پروتکلهای مختلف OT و IT پشتیبانی میکند و به راهحل اجازه میدهد از پروتکلهایی که اختصاصی هستند و نیاز به ناشناس بودن دارند پشتیبانی کند. به دنبال یک SDK باشید که به حفظ حریم خصوصی پروتکل اجازه می دهد. در عین حال نظارت بر امنیت سایبری پیشرفته و دید عملیاتی را در زمان واقعی ارائه می دهد.

راه حل های امنیت سایبری ICS باید از گسترش پشتیبانی و با تغییرات و اضافات آینده در معماری سازمانی به شیوه ای مقرون به صرفه و ایمن سازگار شوند. برای ارزیابی آمادگی آنها برای تنظیم و مقیاس، بررسی کنید که چه مقدار از پشته فن آوری کامل – از سخت افزار گرفته تا سیستم عامل – در اختیار و کنترل آن هاست. علاوه بر این، گزینههای تحویل محصول راهحلهای امنیت سایبری ICS، از فیزیکی تا مجازی را بررسی کنید تا بهتر درک کنید که چگونه از سناریوهای برنامههای مختلف شما که به نیازهای پهنای باند متفاوتی نیاز دارند، پشتیبانی میکنند.

دسترسی به سیستمهای کنترل صنعتی، اتخاذ یک رویکرد ترکیبی برای تشخیص تهدید و ادغام راهحل امنیتی صنعتی شما با زیرساختهای موجود، منجر به یک موقعیت امنیتی سایبری مطمئن در آینده میشود تا امروز و فردا از شما محافظت کند.

سخ آخر

در این موقعیت منحصربهفرد، انجمنها این ظرفیت را خواهند داشت که با وابستگی به تامینکنندگان ترتیبات کنترل مکانیکی که امنیت را مرکز پیشنهادات خود میدانند، حرکت مؤثری به سوی ایمن کردن عملیات خود انجام دهند. بدیهی است، بسیار مهم است که انجمن ها درک کنند که این یک رویه مشترک است که در آن فروشندگان و مشتریان باید برای دستیابی به اهداف توافق شده همکاری کنند. به همین دلیل است که یکی از عوامل موفقیت اساسی در افزایش انتظارات کنونی برای امنیت سایبری در یک انجمن، سطح اعتقادی است که به تامین کننده پاسخ های خود دارد. با در نظر گرفتن همه چیز، امنیت هرگز یک سرمایه گذاری یکباره نیست و راه به سوی یادگیری و تنظیم پیوسته است.

مطالب مرتبط

کالیبراسیون فشار

سایه | ساینا حشمتی

16 فروردین 1402فشارسنج های دیجیتال چگونه کار می کنند؟

خانم منتجبی

15 اسفند 1401

دیدگاهتان را بنویسید